A Segurança da Informação

Os dados estão se tornando, cada vez mais, uma matéria-prima fundamental para o planejamento de ações estratégicas nas empresas. E justamente por isso, a análise de dados se tornou um dos pilares de organizações de todos os portes.

No entanto, apesar dos benefícios, surge uma nova obrigação para as empresas: a necessidade de garantir a segurança dessas informações.

Afinal de contas, a partir desses dados, as empresas passam a correr diversos riscos como, por exemplo, de sofrer ataques de invasão e exposição indevida desses dados. E esses riscos não afetam apenas a operação da empresa, mas também a segurança de outras pessoas envolvidas, inclusive clientes.

Infelizmente, mais do que mera suposição, esses ataques já são uma realidade no país. Foi o que ocorreu, em dezembro de 2020, com a exposição indevida de dados de mais de 243 milhões de pessoas brasileiras cadastradas no Sistema Único de Saúde (SUS).

Todos esses fatos e dados destacam a necessidade de planejar ações e criar mecanismos para proteger informações sensíveis em diferentes setores e, especialmente, de desenvolver os times para atuar com essa realidade.

A segurança de informação compreende um conjunto de ações e estratégias para proteger sistemas, programas, equipamentos e redes de invasões.

Então, de forma geral, o intuito central das ações de segurança de informação é proteger dados valiosos de possíveis violações ou ataques.

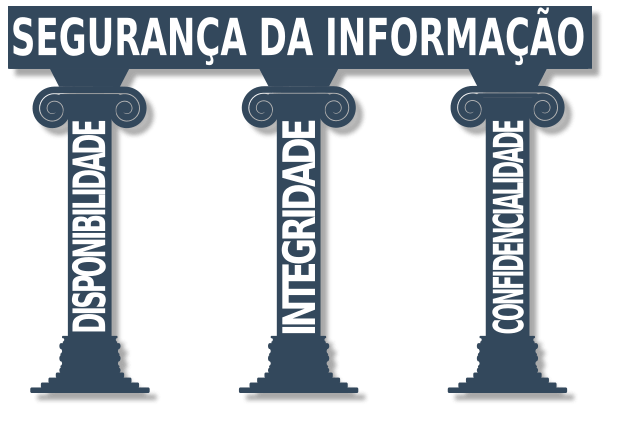

Pilares da Segurança da Informação

Nesse contexto, a segurança da informação atua a partir de três pilares principais: confidencialidade, integridade e disponibilidade — que você pode conhecer pela sigla CID.

Confidencialidade

O primeiro princípio fundamental da segurança da informação é a confidencialidade, que envolve medidas para garantir que as informações sejam mantidas sob sigilo.

Ainda, a confidencialidade também compreende a implementação de restrições de acesso a informações específicas.

Integridade

Além de confidenciais, é indispensável que as informações permaneçam íntegras. Ou seja, que não sofram alterações não autorizadas ao longo de todo processo — que inclui tráfego, armazenamento e processamento.

Disponibilidade

As informações também precisam estar disponíveis para as pessoas, no momento certo em que precisarem, seguindo as regras de confidencialidade.